今天我们要说的是我个人经常使用的一些鲜为人知的网络安全工具! 网络安全是一个广阔的领域,从枚举到开发后功夫,一切都需要大量工具。

您希望您以前知道的顶级网络安全工具

我们都知道主要的安全工具,如 nmap、metasploit、Burpsuite 等,但在本单元中,我们将研究大约 5 个鲜为人知但实用的工具,您希望您早点了解它们。

1. 豌豆

PEASS – 权限提升很棒的脚本套件 是有助于识别可能的利用后特权升级向量的脚本。

最受欢迎的 豌豆 是 豌豆 这有助于识别 Linux/Unix 类型主机上的各种可能的特权升级向量。 当涉及到 CTF 甚至审计时,它非常有用。 使用 鹰嘴豆, 将脚本传输到您想要提升权限的机器上并运行 chmod 命令:

$ chmod +x linpeas.sh $ ./linpeas.sh

这应该为您提供可能的权限提升方法的摘要,例如:

2. GTFOBins / LOLBAS

接下来我们有 GTFOB 适用于 Linux/Unix* 和 洛巴斯 对于 Windows,它告诉我们如何利用二进制文件的特殊权限来提升我们在给定系统上的权限。 找到具有特殊权限的二进制文件后,您可以在此处查找它们,它会建议您列出可能的利用方法来获得 root 访问权限的列表!

GTFOB

GTFOB 洛巴斯

洛巴斯3. Wordlistctl

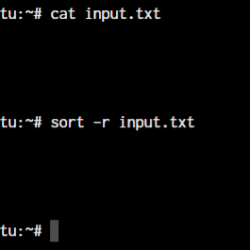

这个工具允许我们浏览一个巨大的词表数据库,可以根据我们的要求获取我们需要的词表。 原本属于 黑拱门, 这个工具可以通过它的 Github 存储库.

在系统上获取该工具后,您可以通过以下关键字搜索词表:

$ wordlistctl search <keyword>

这为您提供了与该关键字相关的所有词表的列表。 例如,如果您想搜索“摇滚你“词表,你可以输入:

$ wordlistctl search rockyou --==[ wordlistctl by blackarch.org ]==-- > rockyou-05 (104.00 B) > rockyou-10 (723.00 B) > rockyou-15 (1.94 Kb) > rockyou-20 (4.00 Kb) > rockyou-25 (7.23 Kb) > rockyou-30 (12.16 Kb) > rockyou-35 (19.65 Kb) > rockyou-40 (31.22 Kb) > rockyou-45 (49.13 Kb) > rockyou-50 (75.91 Kb) > rockyou-55 (115.19 Kb) > rockyou-60 (170.24 Kb) > rockyou-65 (244.53 Kb) > rockyou-70 (344.23 Kb) > rockyou-75 (478.95 Kb) > rockyou-withcount (56.02 Mb) > rockyou (53.29 Mb) > rockyou-5 (104 B)

要获取单词表,语法是:

$ sudo wordlistctl fetch -l <wordlist> -d

下载并解压的词表存储在 /usr/share/wordlists/ 在各自的组文件夹下。

4. 猫猫

猫猫 通常被描述为 “类固醇的网猫” 因为它带有一些强大的反向/绑定外壳和端口扫描功能、IDS/IPS 和防火墙规避和自注入外壳以及端口转发。 它也完全可以使用 Python (PSE) 编写脚本,这使我们可以扩展其功能并根据需要对其进行修改。

它可以通过以下方式安装:

$ sudo pip install pwncat

在基于 Arch 的系统上,可以使用以下命令从 AUR 获取:

$ paru pwncat

猫猫 贝壳是 信号情报 又名“Ctrl+C“ 证明。 贝壳经常在接收时破裂 信号情报 但不是与 主题 它提供了高级绑定/反向 shell 功能。 可以在以下位置找到完整的功能列表 Pwncat 的 Github 存储库.

5. 凿子

凿 是用于 TCP/UDP 隧道的快速网络安全工具之一,用 Golang 编写,通过 HTTP 传输,通过 SSH 进行保护。 它包含一个包含服务器和客户端模块的可执行文件。 它主要用于通过防火墙,但也可用于为您的网络提供安全端点。

Chisel 可以简单地安装:

$ curl https://i.jpillora.com/chisel! | bash

这 Github 存储库 详细讨论了功能和用法。 但是,下图以非常简洁的方式描述了二进制文件的工作方式:

Chisel 工作原理示意图

Chisel 工作原理示意图结论

这些是一些鲜为人知的网络安全工具,但对初学者和中级黑客都非常有用。 但是,这些工具必须仅用于教育目的或在有权模糊测试的服务器/域上使用。